El ecosistema Proxmox sigue atrayendo herramientas pensadas para administradores que quieren trabajar más rápido desde la terminal, sin renunciar a controles de seguridad ni a integración con flujos modernos de automatización. Una de las propuestas más recientes es proxxx, un proyecto open source de Fabrizio Salmi que se presenta como un “terminal cockpit” para Proxmox VE y Proxmox Backup Server.

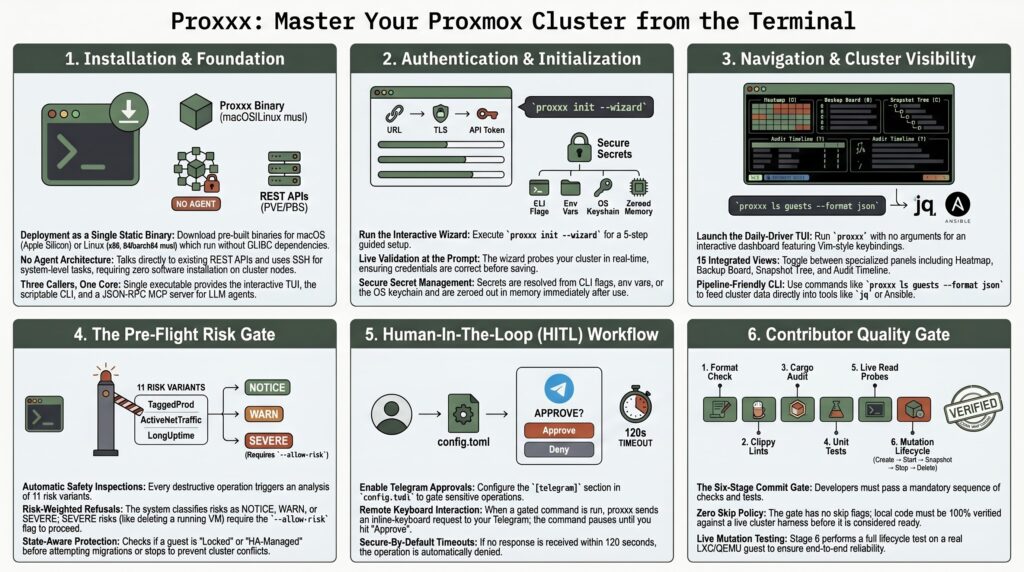

La idea es directa: un único binario escrito en Rust que combina CLI, TUI, servidor MCP, demonio de alertas y sistema de aprobación humana, sin instalar agentes en el clúster. En lugar de pedir al administrador que despliegue otro servicio persistente dentro de la infraestructura, proxxx habla con lo que ya existe: usa REST contra Proxmox VE y Proxmox Backup Server, y recurre a SSH para las tareas que no están cubiertas por la API.

Una herramienta para quienes viven en la terminal

Proxmox VE ya cuenta con una interfaz web madura y muy completa. Precisamente por eso, proxxx no intenta sustituirla. Su enfoque está en otro tipo de uso: administradores, equipos SRE, perfiles DevOps y operadores de homelab que necesitan consultar, filtrar, ejecutar y automatizar tareas desde consola, con salidas JSON estables y comandos predecibles.

El proyecto reúne varias capas en un solo ejecutable. Puede listar nodos y máquinas, navegar por el clúster desde una interfaz TUI, lanzar operaciones como arranque, parada, migración, snapshot, clonación, backup o movimiento de disco, y exportar resultados en formato JSON para integrarlos con herramientas como jq o pipelines de CI. También ofrece acceso a consolas mediante SSH, serial, SPICE y noVNC, aunque en estos dos últimos casos actúa como puente hacia herramientas externas o el navegador, no como visor gráfico propio.

La elección de Rust no parece casual. proxxx busca distribuirse como binario estático, sin instalador y con pocas dependencias externas. Según la documentación del repositorio, hay builds precompiladas para macOS con Apple Silicon y Linux x86_64-musl, mientras que ARM64 Linux se construye desde código fuente por un problema de toolchain documentado por el proyecto. El artefacto Linux musl se presenta como estáticamente enlazado, con la intención de funcionar en distribuciones muy distintas sin depender de la versión concreta de GLIBC.

| Área | Qué aporta proxxx |

|---|---|

| Gestión diaria | TUI con búsqueda, vistas de nodos, invitados, almacenamiento, backups y cola de operaciones |

| Automatización | CLI con salida JSON, códigos de salida estables y comandos orientados a scripts |

| Seguridad operativa | Pre-flight risk gate, aprobación humana por Telegram y políticas por etiqueta, VMID o comodín |

| Proxmox Backup Server | Navegación REST y restauración mediante proxmox-backup-client supervisado |

| Inteligencia Artificial | Servidor MCP por stdio con registro fijo de 10 herramientas para agentes LLM |

| Cadena de suministro | Checksums SHA-256, firma keyless con Sigstore/cosign y SBOM CycloneDX |

El punto diferencial: controles antes de tocar producción

La parte más interesante de proxxx no está en listar máquinas virtuales, sino en cómo trata las operaciones destructivas. El proyecto incorpora un “pre-flight risk gate” con 11 variantes de riesgo, entre ellas máquinas bloqueadas, en ejecución, gestionadas por alta disponibilidad, con mucho tiempo de actividad, etiquetadas como producción o con tráfico de red activo. Si la operación parece peligrosa, la herramienta puede negarse a ejecutarla salvo que el operador fuerce el permiso con una opción explícita.

Sobre esa capa añade HITL, siglas de human-in-the-loop. En la práctica, significa que determinadas acciones pueden requerir aprobación humana mediante Telegram. Si una política coincide, la operación queda pendiente; si nadie aprueba en 120 segundos, se deniega por defecto. Este detalle es importante porque evita que la ausencia de respuesta se convierta en permiso implícito, algo especialmente delicado cuando se conectan sistemas de automatización o agentes de Inteligencia Artificial a infraestructura real.

La integración MCP apunta precisamente a ese nuevo escenario. proxxx incluye un servidor stdio JSON-RPC con un registro fijo de 10 herramientas y una huella SHA-256 para auditoría. Su objetivo es permitir que asistentes o agentes LLM interactúen con un clúster Proxmox de forma acotada, con una superficie de herramientas cerrada en compilación y controles de riesgo antes de ejecutar cambios. En un momento en el que muchos equipos están probando agentes para tareas de administración, este tipo de barreras puede marcar la diferencia entre una demo llamativa y un uso razonable en sistemas reales.

También hay cuidado en la gestión de secretos. La configuración permite resolver credenciales por flag de línea de comandos, variable de entorno, archivo con permisos 0600, TOML o llavero del sistema operativo. Los valores cargados se almacenan en Zeroizing<String>, de forma que se limpian de memoria al liberarse. No convierte automáticamente la herramienta en apta para cualquier entorno regulado, pero muestra una preocupación técnica por detalles que muchos proyectos pequeños dejan para más adelante.

Proxmox, PBS y el auge de las herramientas de operación ligeras

El interés de proxxx llega en un momento favorable para Proxmox. La plataforma se ha reforzado como alternativa abierta para virtualización, especialmente en organizaciones que quieren reducir dependencia de stacks propietarios o revisar costes. Proxmox VE combina máquinas virtuales KVM, contenedores LXC, almacenamiento, red, alta disponibilidad y administración web; Proxmox Backup Server añade copias deduplicadas, integración con Proxmox VE y restauración desde un entorno especializado.

La documentación oficial de Proxmox Backup Server recuerda que PBS puede integrarse en un nodo o clúster Proxmox VE como almacenamiento, tanto desde la interfaz web como desde línea de comandos. Esa integración nativa es una de las razones por las que herramientas como proxxx pueden construir valor por encima sin reemplazar los componentes principales: se apoyan en APIs, comandos y flujos ya existentes.

El repositorio también delimita con claridad lo que no pretende hacer. proxxx no quiere ser una GUI, no renderiza SPICE ni VNC, no reescribe algoritmos internos de Proxmox en Rust cuando la fuente de verdad está en herramientas Perl del nodo, no gestiona escrituras destructivas de Ceph, no toca configuración SDN y no intenta resolver flujos de autenticación pensados para navegador, como U2F/WebAuthn u OIDC. Esa lista de límites es casi tan relevante como las funciones, porque reduce expectativas irreales y ayuda a entender dónde encaja la herramienta.

La calidad del proceso de desarrollo es otro elemento destacado. El proyecto declara una puerta de seis etapas para cada commit: formato, Clippy en modo exigente, auditoría de dependencias, tests, 88 pruebas de lectura contra un clúster real y un ciclo de mutación con LXC, QEMU y operaciones de clúster. En el código de producción, la configuración de Clippy deniega patrones como unwrap, expect, panic o todo, una decisión alineada con la idea de una herramienta que puede ejecutar operaciones sensibles.

proxxx sigue siendo un proyecto joven y de alcance limitado. No conviene leerlo como sustituto de Proxmox Datacenter Manager, de la interfaz web oficial o de herramientas consolidadas de automatización como Ansible o Terraform. Su valor está en otro sitio: ofrecer una cabina de mando para terminal, con comandos rápidos, vistas TUI, auditoría de cadena de suministro y controles explícitos antes de actuar sobre máquinas reales.

Para administradores que trabajan a diario con Proxmox VE y Proxmox Backup Server, la propuesta resulta atractiva porque encaja con una forma muy concreta de operar: menos clics, más terminal, más JSON y más cuidado antes de borrar, migrar o modificar una carga crítica. La clave estará en comprobar su madurez en clústeres reales, revisar el código, validar las releases y probarlo primero en entornos no productivos.

Preguntas frecuentes

¿Qué es proxxx?

proxxx es una herramienta open source para administrar Proxmox VE y Proxmox Backup Server desde terminal. Combina CLI, TUI, servidor MCP, alertas y aprobaciones humanas en un único binario escrito en Rust.

¿Sustituye a la interfaz web de Proxmox?

No. El propio proyecto indica que no pretende reemplazar la web de Proxmox. Está pensado para operadores que prefieren terminal, scripts, salidas JSON y flujos de trabajo repetibles.

¿Necesita instalar un agente en el clúster?

No. proxxx trabaja contra las APIs REST de Proxmox VE y Proxmox Backup Server, y utiliza SSH para tareas que no están expuestas por REST.

¿Por qué es relevante la integración MCP?

Porque permite conectar agentes o asistentes basados en modelos de lenguaje con una superficie de herramientas definida, auditable y limitada, añadiendo controles antes de ejecutar cambios en el clúster.