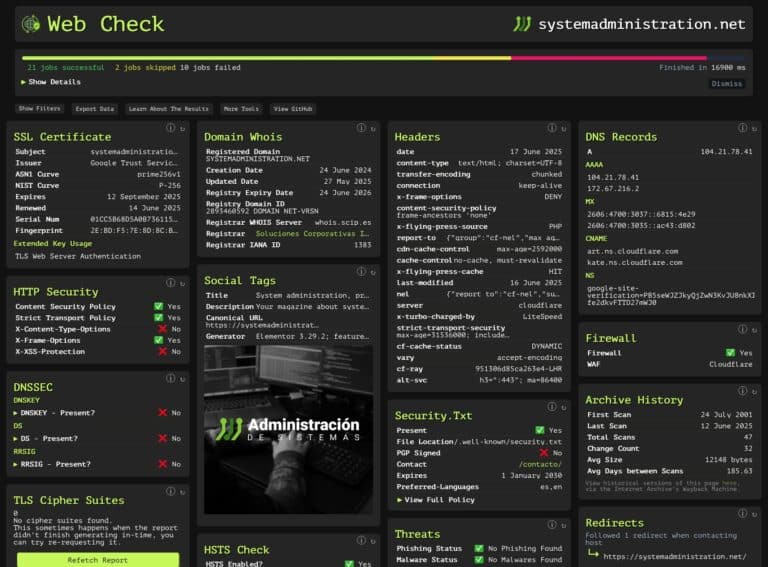

DNSSEC: La Extensión de Seguridad Crítica para el Sistema de Nombres de Dominio

Las Extensiones de Seguridad del Sistema de Nombres de Dominio (DNSSEC) representan una evolución crucial en la seguridad de Internet. Este protocolo añade firmas criptográficas a los registros DNS para proteger contra ataques maliciosos que pueden dirigir a los usuarios hacia sitios web fraudulentos o comprometer la integridad de los datos transmitidos. El Problema Fundamental del DNS Original El sistema