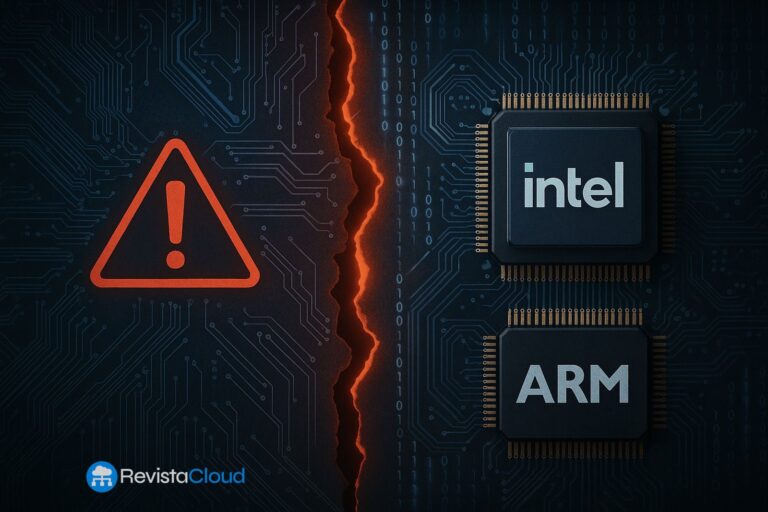

Nueva vulnerabilidad «Training Solo» expone fallos críticos en procesadores Intel y Arm: afectan incluso a mitigaciones Spectre v2

El equipo de VUSec revela tres variantes de ataques que comprometen la seguridad del kernel de Linux, rompen el aislamiento entre dominios y exigen actualizaciones urgentes de microcódigo y parches del sistema operativo Una nueva serie de vulnerabilidades bautizadas como «Training Solo» ha sido revelada por el grupo de investigación en seguridad VUSec, afectando de forma significativa a procesadores Intel