Clear My Spam: la app open source que promete devolver el “inbox zero” a Gmail

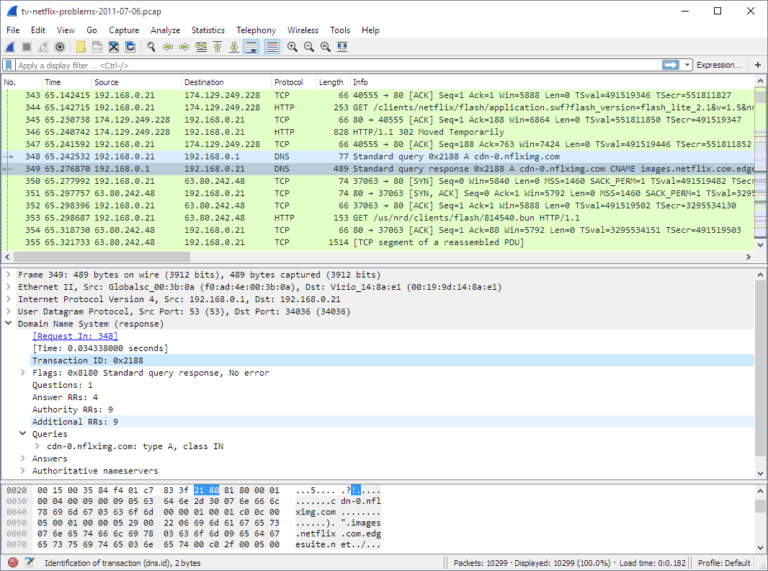

Gestionar un buzón de correo saturado de newsletters, promociones y mensajes no deseados es una tarea que consume tiempo y paciencia. Bajo esa premisa nació Clear My Spam, una aplicación open source, escrita en Ruby on Rails 8, cuyo objetivo es claro: simplificar y automatizar la limpieza del correo en Gmail con un enfoque en la seguridad y la usabilidad.