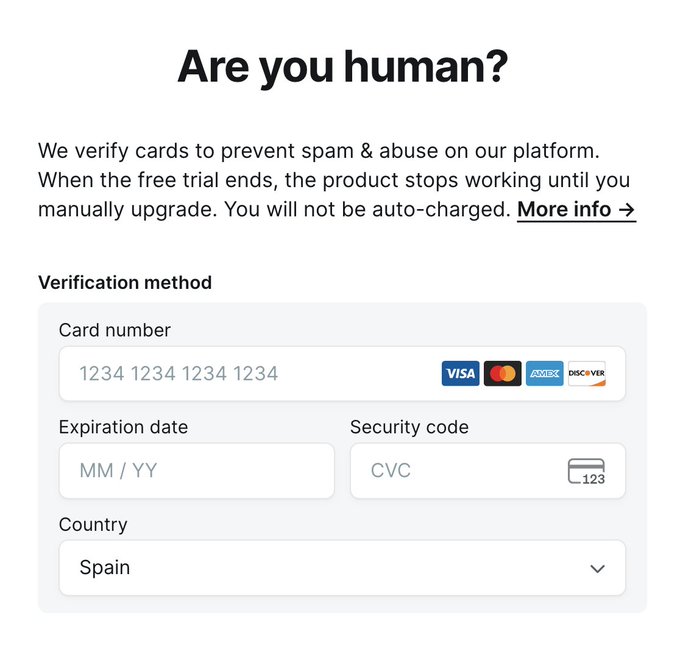

La escena se repite cada vez más: un free trial promete “sin coste”, pero antes de tocar el producto aparece una pantalla de verificación que pide una tarjeta válida. El mensaje suele ser tranquilizador: “solo para verificar que eres humano; no se te cobrará”. Y, en muchos casos, el proveedor añade el sello de Stripe como garantía.

Para equipos de desarrollo y administradores de sistemas, esta tendencia no es una anécdota de UX. Es un cambio de estrategia: la verificación ya no busca demostrar humanidad, sino elevar el coste del abuso. Y eso tiene implicaciones técnicas, de seguridad, de conversión y hasta de compliance.

No es un CAPTCHA: es un “peaje” anti-abuso

Un CAPTCHA intenta diferenciar humanos de bots por pruebas de percepción o interacción. Pedir tarjeta funciona distinto: asume que un bot masivo, para escalar, necesita un recurso escaso (método de pago) y que, por tanto, multiplicar cuentas deja de ser gratis.

En productos con coste variable alto (APIs de IA, GPU, scraping de datos, generación de contenidos, transcodificación, etc.), el free trial suele ser el principal vector de abuso: cuentas nuevas → consumo → rotación → repetir. La tarjeta convierte ese vector en algo más caro de automatizar y, sobre todo, más trazable.

Pero conviene llamarlo por su nombre: no prueba humanidad, prueba capacidad de pago (o acceso a tarjetas).

“Con Stripe es seguro”… depende de la integración

Desde el punto de vista de seguridad, Stripe bien usado es una mejora clara frente a “formularios caseros”. Si el flujo se implementa con Stripe Checkout o Stripe Elements, lo habitual es:

- La tarjeta se introduce en un componente de Stripe.

- La plataforma recibe un token / PaymentMethod (no el PAN completo).

- Se pueden aplicar controles como 3D Secure / SCA (especialmente en Europa).

Eso reduce el riesgo de filtraciones del número de tarjeta por parte del comercio, pero no elimina todos los riesgos:

- Puede haber preautorizaciones (0 €, 1 € o importes pequeños) que generan ruido en soporte.

- Si el negocio diseña mal el flujo o el usuario acepta términos ambiguos, el “no te cobramos” puede convertirse en “se te cobrará al terminar el trial” (modelo clásico de trial-to-paid).

- En caso de mala implementación, hay riesgo de abuso para card testing (uso del formulario para probar tarjetas robadas), lo que termina en contracargos y problemas con el procesador.

Para un sysadmin, la lección es simple: Stripe no es magia. La seguridad depende de cómo se integra y de la gobernanza que se aplica alrededor.

Amenazas reales: bots, fraude y “abuso de IA” en 2026

Pedir tarjeta reduce el abuso de tres formas:

- Sube el coste unitario por cuenta (aunque sea una tarjeta virtual o prepago).

- Reduce el rendimiento del ataque (más pasos, más fricción, más fallos).

- Mejora la atribución: una tarjeta, incluso tokenizada, se puede asociar a una identidad de pago y a señales antifraude.

Pero también abre dos frentes que muchos equipos subestiman:

- Fraude y contracargos: si te atacan con tarjetas robadas, tu “anti-bot” se convierte en un imán para el fraude. El daño no es solo económico: Stripe puede endurecer condiciones o limitar tu cuenta si detecta patrones de riesgo.

- Ataques más sofisticados: actores motivados usarán tarjetas robadas, bot farms o identidades sintéticas. Resultado: filtras el spam barato, pero no al adversario serio.

Impacto en operaciones: conversión, soporte y reputación

En entornos DevOps, la verificación por tarjeta suele venir impulsada por métricas de coste. Sin embargo, tiene efecto directo en tres áreas:

- Conversión: mucha gente abandona en el “muro de tarjeta”, sobre todo en productos B2C o de baja confianza inicial.

- Soporte: tickets del tipo “¿me vais a cobrar?”, “me aparece un cargo pendiente”, “¿por qué tengo que meter tarjeta si es gratis?”.

- Reputación: en redes sociales el mensaje se simplifica rápido: “te piden tarjeta para probar”. Aunque sea tokenización y 0 €, el usuario lo percibe como riesgo.

La decisión no es solo técnica: es un trade-off entre coste de abuso y coste de fricción.

Recomendación técnica: úsalo como capa, no como única defensa

Para equipos de sistemas y seguridad, pedir tarjeta puede ser útil, pero como parte de una estrategia por capas. Un enfoque razonable:

1) Controles previos “baratos”

- Rate limiting por IP / ASN / región.

- WAF + bot management (detección de automatización y fingerprints).

- Límites por dispositivo / sesión / cookies persistentes.

- Email verification + heurísticas (dominios desechables, etc.).

2) Controles adaptativos “por riesgo”

- Exigir tarjeta solo cuando sube el riesgo o cuando el usuario solicita recursos caros (por ejemplo, “activar GPU”, “exportar a alta calidad”, “acceso API”, “bulk actions”).

- Escalar fricción en función de señales (velocidad de clicks, patrones de navegación, repetición de endpoints).

3) Controles de pago y antifraude de verdad

- Stripe Radar (o equivalente) con reglas específicas anti-card-testing.

- Velocity checks: intentos por IP, por BIN, por fingerprint.

- Bloqueo de patrones típicos de carding: muchos intentos fallidos, importes mínimos repetidos, múltiples tarjetas por cuenta, etc.

- Logs y alertas en SIEM para anomalías en el funnel de verificación.

¿Es “la solución” contra bots y agentes de IA?

No. Es una medida económica que hace más caro el abuso. Funciona muy bien contra bots de bajo presupuesto y contra automatizaciones triviales. Funciona peor contra fraude organizado. Y no “derrota” a la IA: simplemente reduce el acceso barato y masivo a recursos.

Lo útil de esta tendencia es que reconoce una realidad incómoda: en la era de los agentes, el abuso no se frena solo con puzzles visuales. Se frena con señales, coste, fricción adaptativa y control de riesgo.

Preguntas frecuentes

¿Meter tarjeta en un “free trial” con Stripe es seguro?

Suele ser más seguro si el pago se introduce en Stripe Checkout/Elements (tokenización). Aun así, el riesgo depende del proveedor y de si hay preautorizaciones o renovación posterior.

¿Esto demuestra que el usuario es humano?

No. Demuestra que hay acceso a un método de pago. Reduce bots baratos, pero no garantiza humanidad ni frena a actores con tarjetas robadas.

¿Qué problemas operativos puede causar en una empresa SaaS?

Baja conversión, más tickets de soporte por cargos pendientes/temor a cobros y mayor exposición a fraude si te usan para card testing.

¿Qué alternativa funciona mejor para productos con coste alto (IA/GPU/API)?

Un enfoque por capas: rate limits + bot management + verificación adaptativa + antifraude serio. Exigir tarjeta solo para acciones de alto coste suele ser más equilibrado que pedirla al inicio.

Visto en Twitter X