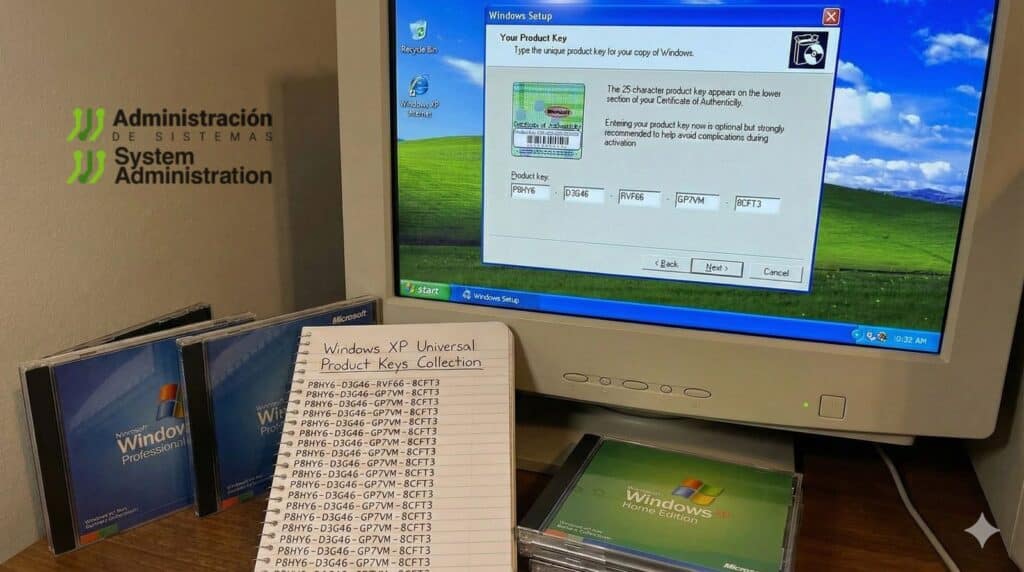

Windows XP no muere. Se retira, desaparece del escaparate y vuelve a aparecer por una rendija: una máquina antigua en un taller, un software heredado en una pyme, un equipo sin Internet que aún gobierna un dispositivo industrial. Y, de vez en cuando, en Internet surge un recordatorio más llamativo: un repositorio que se presenta como una recopilación “universal” de claves de producto de Windows XP se ha hecho viral y ha reactivado un debate tan viejo como el propio sistema: ¿es esto preservación tecnológica o una puerta abierta a usos no autorizados?

El repositorio, alojado en GitHub bajo el nombre Fuwn/xp, se describe como una colección “completa” de claves de Windows XP “de distintas ediciones”. En su presentación, el autor argumenta que, aunque Microsoft ya no da soporte al sistema, “todavía hay usuarios” que lo usan por hábito o por necesidades laborales, y que por eso “podrían seguir siendo necesarias” claves de producto.

La lectura rápida es tentadora: la informática retro sigue viva. La lectura lenta, sin embargo, es más incómoda: una cosa es hablar de un sistema histórico y otra muy distinta es facilitar material que puede emplearse para activar instalaciones sin licencia.

XP fuera de soporte: el elefante en la habitación

Antes de entrar en lo legal, está lo práctico: Windows XP dejó de recibir soporte y actualizaciones de seguridad hace años. Microsoft lo comunicó de forma explícita y, desde el fin de soporte, cualquier vulnerabilidad descubierta después queda, por definición, sin parche oficial.

Esto no convierte automáticamente a XP en “inusable”, pero sí lo convierte en un sistema peligroso si se conecta a redes modernas. En 2026, con malware industrializado, kits de explotación automatizados y un ecosistema digital mucho más hostil que el de principios de los 2000, la recomendación de expertos suele ser clara: si alguien necesita XP por obligación, lo sensato es aislarlo.

En foros técnicos, la idea se repite con matices: usarlo desconectado, segmentado o dentro de un entorno controlado.

Clave no es licencia: la confusión que alimenta el problema

El repositorio alimenta un malentendido frecuente. Una clave de producto es un mecanismo técnico para instalar o activar software. Una licencia es el derecho legal a usarlo bajo unas condiciones concretas. Que una clave exista o funcione no prueba por sí sola que quien la use tenga derecho a hacerlo.

Windows XP tuvo diferentes canales de distribución: versiones retail, licencias OEM vinculadas a fabricantes y ediciones de volumen orientadas a organizaciones. Además, sus reglas de activación y validación variaban según el caso. El propio repositorio explica términos como “VOL” y “VLK” para diferenciar ediciones y tipos de clave, y sugiere que algunas imágenes de instalación son “más fáciles de encontrar” en Internet, lo cual, en la práctica, roza un terreno delicado.

Y aquí entra la pregunta inevitable: ¿qué pasa cuando estas listas se publican masivamente? Que se reduce la fricción para instalar XP sin pasar por un circuito legítimo de licencia, sobre todo si el usuario ya se ha descargado una imagen del sistema por vías no oficiales.

GitHub, DMCA y retiradas: cuando el “archivo” se convierte en infracción

GitHub es una plataforma de desarrollo, pero también un repositorio de todo tipo de materiales. Cuando aparecen contenidos que vulneran derechos, la empresa aplica procedimientos de retirada, habitualmente a través de solicitudes DMCA. GitHub documenta públicamente cómo gestiona estas notificaciones y mantiene un registro de transparencias.

El punto importante para entender el caso: aunque algo esté visible en un repositorio, eso no garantiza que sea legal publicarlo, ni que vaya a permanecer online, ni que usarlo sea lícito. En el mundo del software, la línea que separa documentación, preservación y distribución no autorizada puede ser muy fina… y muy litigiosa.

¿Funcionan esas claves? La realidad es menos limpia de lo que parece

Otro elemento que suele omitirse cuando se viralizan listas de claves: la tasa real de éxito. Usuarios en comunidades técnicas han señalado que algunas claves de repositorios similares no funcionan, o dan errores de “no autorizada”, especialmente si se usan con imágenes de instalación que no corresponden al canal de licencia o al Service Pack.

Además, con XP hay un componente histórico muy conocido: existieron claves que se filtraron y se compartieron de forma masiva durante años. Un caso célebre fue explicado recientemente por un veterano desarrollador de Microsoft como una filtración interna, no como un hackeo sofisticado, lo que ilustra que estas claves han circulado durante décadas por canales informales.

En resumen: no es solo un debate legal o moral; también es un debate de utilidad real. En muchos casos, estas listas generan expectativas que luego se estrellan contra la realidad de la activación y los canales correctos.

Windows XP Professional 32-bit Edition

SP3 VOL

M6TF9-8XQ2M-YQK9F-7TBB2-XGG88

MRX3F-47B9T-2487J-KWKMF-RPWBY

QC986-27D34-6M3TY-JJXP9-TBGMD

- CM3HY-26VYW-6JRYC-X66GX-JVY2D

- DP7CM-PD6MC-6BKXT-M8JJ6-RPXGJ

- F4297-RCWJP-P482C-YY23Y-XH8W3

- HH7VV-6P3G9-82TWK-QKJJ3-MXR96

- HCQ9D-TVCWX-X9QRG-J4B2Y-GR2TT

- K2CXT-C6TPX-WCXDP-RMHWT-V4TDT

- QHYXK-JCJRX-XXY8Y-2KX2X-CCXGD

- MFBF7-2CK8B-93MDB-8MR7T-4QRCQ

- 2QQ6J-HGXY3-VGH23-HYQDC-BYR2D

- CM3HY-26VYW-6JRYC-X66GX-JVY2D

- T72KM-6GWBP-GX7TD-CXFT2-7WT2B

SP3 VLK

TQMCY-42MBK-3R4YG-478KD-7FY3M

- DG8FV-B9TKY-FRT9J-6CRCC-XPQ4G

- RFYPJ-BKXH2-26FWP-WB6MT-CYH2Y

- 7HPVP-8VHPV-G7CQ3-BTK2R-TDRF3

- DG8FV-B9TKY-FRT9J-6CRCC-XPQ4G

- CXGDD-GP2B2-RKWWD-HG3HY-VDJ7J

- RK7J8-2PGYQ-P47VV-V6PMB-F6XPQ

- T44H2-BM3G7-J4CQR-MPDRM-BWFWM

- XW6Q2-MP4HK-GXFK3-KPGG4-GM36T

SP3 VOL MSDN

MRX3F-47B9T-2487J-KWKMF-RPWBY

SP3 HP

P2BXT-D7Y8P-F6WF2-HYXY9-49TJD

SP3 OEM SONY

K7RGC-CDXYJ-FTYH2-Y3VVV-KBYC7

SP3 IBM

TW8WB-MKT89-FRD3V-H6CGJ-6JW83

ACER

KDD3G-HGVGM-M24P4-6BMMY-9XHF8

DELL

KG7G9-67KHV-4FQKV-4DYXK-BHQTJ

LENOVO

VF4HT-MPWB8-TWV6R-K6QM4-W6JCM

SP3 OEM THTF

M68XC-TX2C9-PKK8H-GP8JH-RC8XB

SP3 OEM COMPAQ

KYKVX-86GQG-2MDY9-F6J9M-K42BQ

FUJITSU OEM

C873T-F3X3M-9F6TR-J26GM-YTKKD

Pro SP3 OEM FOUNDER

F4G2M-BH2JF-GTGJW-W82HY-VMRRQ

Home SP3 OEM FOUNDER

K72PX-D96QW-RCHB9-3P96F-YQBCY

Home OEM Haier

GYFDM-KCXHW-6GFGQ-JQ9FH-B4TRY

SP2 OEM HP

P2BXT-D7Y8P-F6WF2-HYXYP-49TJD

Home OEM

JQ4T4-8VM63-6WFBK-KTT29-V8966

Home Retail

RH6M6-7PPK4-YR86H-YFFFX-PW8M8

Media Center

- C4BH3-P4J7W-9MT6X-PGKC8-J4JTM

- B2Y39-43MG6-MMGRG-7VKCF-VXMCM

Professional Corp

XP8BF-F8HPF-PY6BX-K24PJ-TWT6M

Professional OEM

- XJM6Q-BQ8HW-T6DFB-Y934T-YD4YT

- WRKF9-4FQ88-XTQYB-8KV6J-7TJR8

Professional Retail

CD87T-HFP4C-V7X7H-8VY68-W7D7M

Professional SP2 VOL

CCMWP-99T99-KCY96-FGKBW-F9WJT

Plus

DMC3M-2PD9R-9F8RY-KCKYC-JPXWM

Windows Server 2003 VOL

KJTHV-V4BVY-6R9JK-YJM7X-X7FDY

Office 2003 VOL

GWH28-DGCMP-P6RC4-6J4MT-3HFDY

SP3

- V2C47-MK7JD-3R89F-D2KXW-VPK3J

- T7C4Q-47VGM-R7J6B-VPJ84-JPJ93

- FY32F-XF3B6-277BF-YWBQF-GVRX3

- XBC76-H7RCG-KQPKH-QK8PT-7D789

- VQP4F-V47P8-BBDXK-R7K9Q-B42BB

- TBHJK-W4DPH-9D267-H93VR-WMXQJ

- JBH94-K6WKQ-YHTD6-XJFV9-WJP7Y

- C626F-H4CCJ-PWR8R-2RB9K-3G3HD

- HRCXT-BY6WB-VBM83-CMBXF-BVWYY

- W733W-GWPGB-37X4T-BRD7P-JVT2D

- VHBCM-H2YTW-TCYRR-QFTV6-XQQBG

- XGVKJ-C8FB2-9GXXF-7DTG4-RYXFB

- BMR29-HX9Y6-X6GTX-GKGGX-K8VV6

- RHGJC-9CPJC-8M8F6-KYXCP-FRGC6

- J3GMD-RMM3Q-HKC62-TV8Y8-246Q3

- 9HFGJ-KERJT-IOQ73-8YR78-93UT5

- JKJIF-YUQEW-786DM-NBDSH-GUIRE

- TQ23P-98R87-89340-83QOI-WEJF8

- DFHNG-RGTFR-89T57-6983P-UROFD

- SJHGL-IUWRT-89023-48HR4–U4938

- WHTKJL-RDHF8-7TG64-5ES42-76RY4

- 23YU7-65RK0-HEVJK-SDAGI-OP265

SP2

- KLSDJ-FERIO-UT843-U8JF8-43Y84

- 93UJF-KDSIU-YT78Y-SDKJF-IOEWJ

- FIOSD-FUHY7-ERTY7-843UR-OEJFK

- DSHFG-8734Y-78927-4932J-FKJSD

- FVHER-UIYT7-84358-93047-48294

- 2307T-78436-YKJDF-SLHNV-JKSDH

- JKSDH-FGSDH-FKJSD-MNF32-98784

- 79Y5F-I34QY-65784-30UJR-DKSDG

- OUI8W-Y3458-7934R-UREJG-KPWER

- UIT89-0432U-Y0UTD-JSMCF-KLASD

- HIUWE-Y4I78-34U5T-98234-U782T

Unknown

- JJWKH-7M9R8-26VM4-FX8CC-GDPD8

- Q3R8Y-MP9KD-3M6KB-383YB-7PK9Q

- QB2BW-8PJ2D-9X7JK-BCCRT-D233Y

- FCKGW-RHQQ2-YXRKT-8TG6W-2B7Q8

- F6PGG-4YYDJ-3FF3T-R328P-3BXTG

- FM9FY-TMF7Q-KCKCT-V9T29-TBBBG

- RK7J8-2PGYQ-4P7VL-V6PMB-F6XPQ

- KWT78-4D939-MRKK9-64W8C-CPF33

- BJXGH-4TG7P-F9PRP-K6FJD-JQMPM

- RBDC9-VTRC8-D7972-J97JY-PRVMG

- DW3CF-D7KYR-KMR6C-3X7FX-T8CVM

- MQPD6-C748R-FMRV6-8C3QK-79THJ

- DTWB2-VX8WY-FG8R3-X696T-66Y46

- DW87C-76RXP-LLK6C-3FJ2J-2908F

Windows XP Professional 64-bit Edition

SP2 VOL

- B66VY-4D94T-TPPD4-43F72-8X4FY

- VCFQD-V9FX9-46WVH-K3CD4-4J3JM

WBD2T-3V7TW-GWJW6-HC6CK-R7MBJ

WPH7P-DQMY8-97MWQ-Y26V7-3C4HM

- M4733-B8WX6-G999M-P3YR6-TDYVM

- PFC3B-RTB4W-F3Q44-JWQQR-447BB

HH7VV-6P3G9-82TWK-QKJJ3-MXR96

F4297-RCWJP-P482C-YY23Y-XH8W3

MRX3F-47B9T-2487J-KWKMF-RPWBY

QC986-27D34-6M3TY-JJXP9-TBGMD

- C4FPJ-HQCGP-QD3XC-2JF34-FT8Y6

- CH6BH-G7PCX-KTM8K-WRKBD-HC7TW

- M4676-2VW7F-6BCVH-9QPBF-QBRBM

- DW3CF-D7KYR-KMR6C-3X7FX-T8CVM

- 7FMM3-W4FMP-4WRXX-BKDRT-7HG48

- B2RBK-7KPT9-4JP6X-QQFWM-PJD6G

- DM8R3-3VBXF-F7JRX-FJ7P4-YD3HM

- FCKGW-RHQQ2-YXRKT-8TG6W-2B7Q8

- TCP8W-T8PQJ-WWRRH-QH76C-99FBW

- CKY24-Q8QRH-X3KMR-C6BCY-T847Y

- RBDC9-VTRC8-D7972-J97JY-PRVMG

- R3MGD-3H6HQ-RDRCR-KJXTM-3C8JW

R7Q3G-CHTW9-CCQV9-G7DX6-RVTDY

DRYCH-Q9RY7-YH62D-K98QM-KCGQ8

- DQ3PG-2PTGJ-43FP2-RPRKB-QBYRY

- DQ3PG-2PTGJ-43FP2-RPRKB-QBYRY

- BXDQR-2KCR9-2VMJK-WDW94-PH2PB

- HC47V-BMGVC-MWB4X-KJTTD-RMH4Y

- BRC43-2CBV7-TCB9W-WHRGP-39XWM

- BMHW2-GR289-D3PR9-JQF6P-YPQJM

- DB8YF-HTGKP-6C948-3BHYD-PH2PB

Windows XP Home Edition x86

- JT42G-DDBCX-WTDMB-8WCT2-JGGH8

- V7BWD-G9YR6-9FG87-8Q2HV-YJGTG

- PW6PT-TCGBR-HKTCT-GKKY6-QGK86

- MT8JF-T82RK-R6C82-3YGHH-224PP

- G7BR9-8QV29-3QFHP-F84WG-X9PYQ

- XYRYX-XCG6K-W7PK8-2CTQQ-86DWR

- VTYH4-P88R2-MW38B-Q62KT-48F7Y

- MY7CJ-VQWBC-36JWH-6CJ37-TQVHC

- XMCM6-DKYCQ-2BHQH-4PCHR-TBJCR

- GQFP7-XCJ6K-GVQDY-BVMTK-V2JKY

Qué hacer si alguien necesita XP por un programa antiguo

En el mundo real, hay empresas y usuarios que no pueden migrar de golpe. En esos casos, las recomendaciones más sensatas suelen ir por esta vía:

- Usar licencias legítimas: medios originales y certificados de autenticidad, o licencias OEM asociadas a equipos antiguos que aún se conservan.

- Aislar el sistema: sin acceso a Internet, segmentado en red, y con políticas estrictas de intercambio de archivos.

- Virtualizar cuando sea posible: encapsular XP dentro de un entorno controlado para hacer copias, snapshots y restauraciones rápidas.

- Plan de sustitución: identificar el software legado y buscar alternativas o modernización, aunque sea por fases.

Esto no suena tan “viral” como una lista de claves, pero es lo que reduce riesgos y evita problemas legales y de seguridad.

La lección de fondo: la nostalgia no puede tapar la ciberseguridad

El éxito de Windows XP en la memoria colectiva no se discute: fue un sistema que marcó época. Pero en 2026, el problema no es si XP “arranca” o si “todavía vale para lo básico”. El problema es el coste oculto: seguridad, compatibilidad, exposición y soporte inexistente.

La viralidad de Fuwn/xp muestra algo más profundo: Internet no olvida y el software antiguo tampoco desaparece. Solo cambia de lugar. Pasa del escritorio principal a los márgenes, y desde ahí vuelve cada cierto tiempo como fenómeno cultural… o como tentación técnica.

Preguntas frecuentes

¿Es legal instalar Windows XP hoy si tengo una licencia antigua?

Puede serlo si conservas una licencia válida (retail u OEM) y respetas sus condiciones (por ejemplo, número de equipos). La clave por sí sola no demuestra el derecho de uso: lo importante es la licencia.

¿Por qué no se recomienda usar Windows XP conectado a Internet?

Porque está fuera de soporte y no recibe parches de seguridad. Vulnerabilidades nuevas quedan sin corrección, y el sistema carece de muchas defensas modernas, lo que incrementa el riesgo de malware y compromisos.

¿Cuál es la opción más segura si necesito XP para un programa viejo?

Aislarlo (equipo dedicado sin Internet o segmentado) o virtualizarlo dentro de un entorno controlado. Además, planificar una migración progresiva a alternativas actuales para reducir dependencia.

¿Puede GitHub retirar repositorios que comparten claves de software?

Sí. GitHub gestiona solicitudes DMCA y otras reclamaciones por infracción. Que un repositorio esté publicado no garantiza que sea legal ni que vaya a permanecer disponible.

Fuente:

- Repositorio Fuwn/xp (descripción del proyecto)