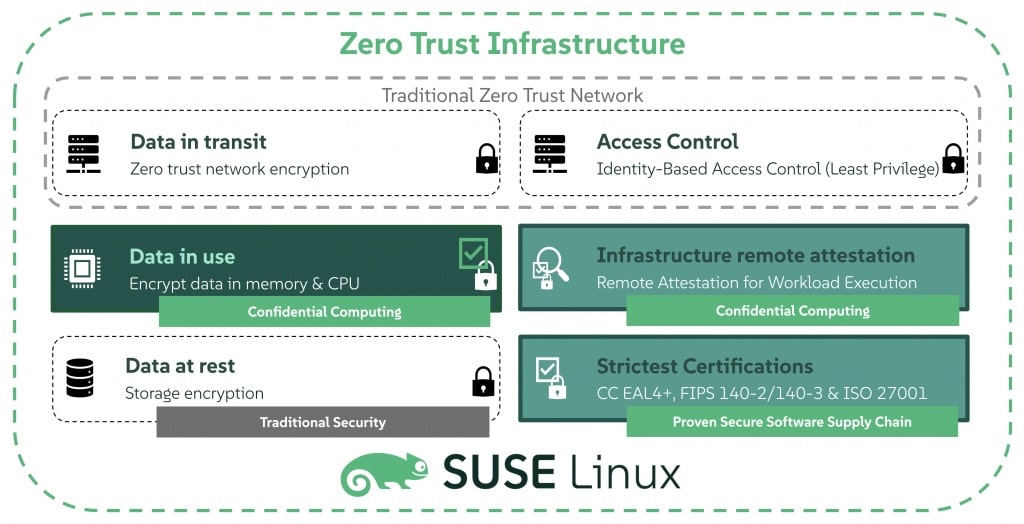

SUSE ha dado un paso adelante en materia de ciberseguridad con el impulso de una infraestructura Zero Trust que va más allá de la simple gestión de accesos o redes. La compañía apuesta por un modelo integral, donde la protección de los datos y la ejecución segura de las cargas de trabajo son la prioridad, incluso frente a amenazas internas o vulnerabilidades del proveedor cloud.

La propuesta de SUSE se basa en dos pilares fundamentales: una cadena de suministro de software certificada y validada, y el uso de la computación confidencial, una tecnología que garantiza la ejecución de aplicaciones en entornos verificados y encriptados, blindando la memoria y las operaciones del procesador frente a accesos no autorizados.

Zero Trust más allá del acceso: proteger la ejecución de cargas de trabajo

Las nuevas necesidades regulatorias y el aumento de los ciberataques obligan a las empresas a replantear sus infraestructuras. La seguridad ya no puede depender únicamente de la confianza en proveedores, sistemas operativos o administradores privilegiados. Según SUSE, la infraestructura Zero Trust debe garantizar que los datos estén seguros en reposo, en tránsito y, especialmente, durante su uso.

La computación confidencial permite que las aplicaciones se ejecuten en entornos aislados y cifrados, protegiendo información sensible y mitigando riesgos derivados de accesos indebidos, incluso desde el propio proveedor de infraestructura o personal interno.

Attestation remota: la prueba que exige la normativa

Uno de los puntos clave para cumplir con regulaciones como DORA, NIS2 o GDPR es la capacidad de demostrar que las cargas de trabajo se procesan en entornos seguros y verificados. La función de attestation remota de SUSE proporciona esa garantía, ofreciendo pruebas auditables de que los sistemas operan en infraestructuras de confianza, elemento esencial en auditorías y casos de incidentes.

Una cadena de suministro certificada, el pilar del modelo Zero Trust

La seguridad no comienza en la nube ni en el hardware, sino en la propia cadena de suministro del software. SUSE ha sido pionera en ofrecer una cadena certificada bajo estándares de máxima exigencia como el Common Criteria EAL4+. Esto permite a las empresas reducir su riesgo legal y operativo, trasladando parte de la responsabilidad a la garantía que ofrece un software validado y auditado.

Además, SUSE actualiza y refuerza constantemente sus soluciones, colaborando con los principales fabricantes de CPU, como AMD e Intel, y adaptando sus sistemas a entornos cloud y edge.

Casos prácticos: defensa y administración pública

La computación confidencial ya se está utilizando en entornos críticos como la defensa o las administraciones públicas, donde la seguridad física no siempre es garantía suficiente. SUSE ofrece entornos en los que ni proveedores, administradores ni atacantes físicos pueden extraer información de la memoria gracias a la encriptación activa y la attestation remota continua.

Un caso destacado es el de un organismo de defensa que ha desplegado SUSE Linux con aislamiento KVM y verificación continua, garantizando que sus cargas de trabajo críticas no puedan ser interceptadas ni manipuladas, ni siquiera por sus propios proveedores de infraestructura.

Un futuro sin confianza ciega

SUSE redefine el concepto de Zero Trust al eliminar la confianza ciega no solo en quién accede a la infraestructura, sino también en dónde y cómo se ejecutan las aplicaciones. En un mundo donde la superficie de ataque se amplía constantemente y los riesgos aumentan, SUSE Linux se consolida como la base sobre la que las empresas y organismos públicos pueden construir infraestructuras robustas, certificadas y seguras a gran escala.

Con sus capacidades avanzadas en computación confidencial, attestation remota y una cadena de suministro certificada, SUSE ofrece a las empresas la posibilidad de cumplir las normativas más estrictas y afrontar los retos de seguridad del futuro con garantías reales.

Fuente: Suse