RunCloud ha dado un paso más en la protección de servidores con la integración de ModSecurity y OWASP Core Rule Set (CRS) en su firewall de aplicaciones web (WAF). Este sistema avanzado permite a los administradores bloquear ataques antes de que lleguen a sus aplicaciones, garantizando una seguridad robusta y una gestión sencilla desde su panel de control.

ModSecurity: un escudo contra ataques web

ModSecurity es un firewall de aplicaciones web (WAF) de código abierto, compatible con servidores Apache, Nginx e IIS. Su función principal es analizar el tráfico HTTP(S) y aplicar filtros de seguridad para prevenir ataques antes de que puedan afectar a una aplicación.

Según datos de OWASP, más del 70% de los ataques en línea están dirigidos a aplicaciones web. Gracias a ModSecurity, RunCloud permite mitigar los siguientes riesgos:

✔ Inyección SQL (SQLi)

✔ Cross-Site Scripting (XSS)

✔ Inclusión de archivos remotos y locales (RFI/LFI)

✔ Ejecución de código PHP y Java malicioso

✔ Ataques Shellshock y HTTPoxy

✔ Fugas de metadatos y errores de configuración

Cuando una solicitud es detectada como maliciosa, el sistema devuelve un mensaje de 403 Forbidden, bloqueando el acceso no autorizado.

OWASP CRS: Reglas avanzadas para una protección integral

Si bien ModSecurity proporciona el motor de protección, OWASP Core Rule Set (CRS) es el conjunto de reglas que permite detectar y neutralizar amenazas con un alto grado de precisión.

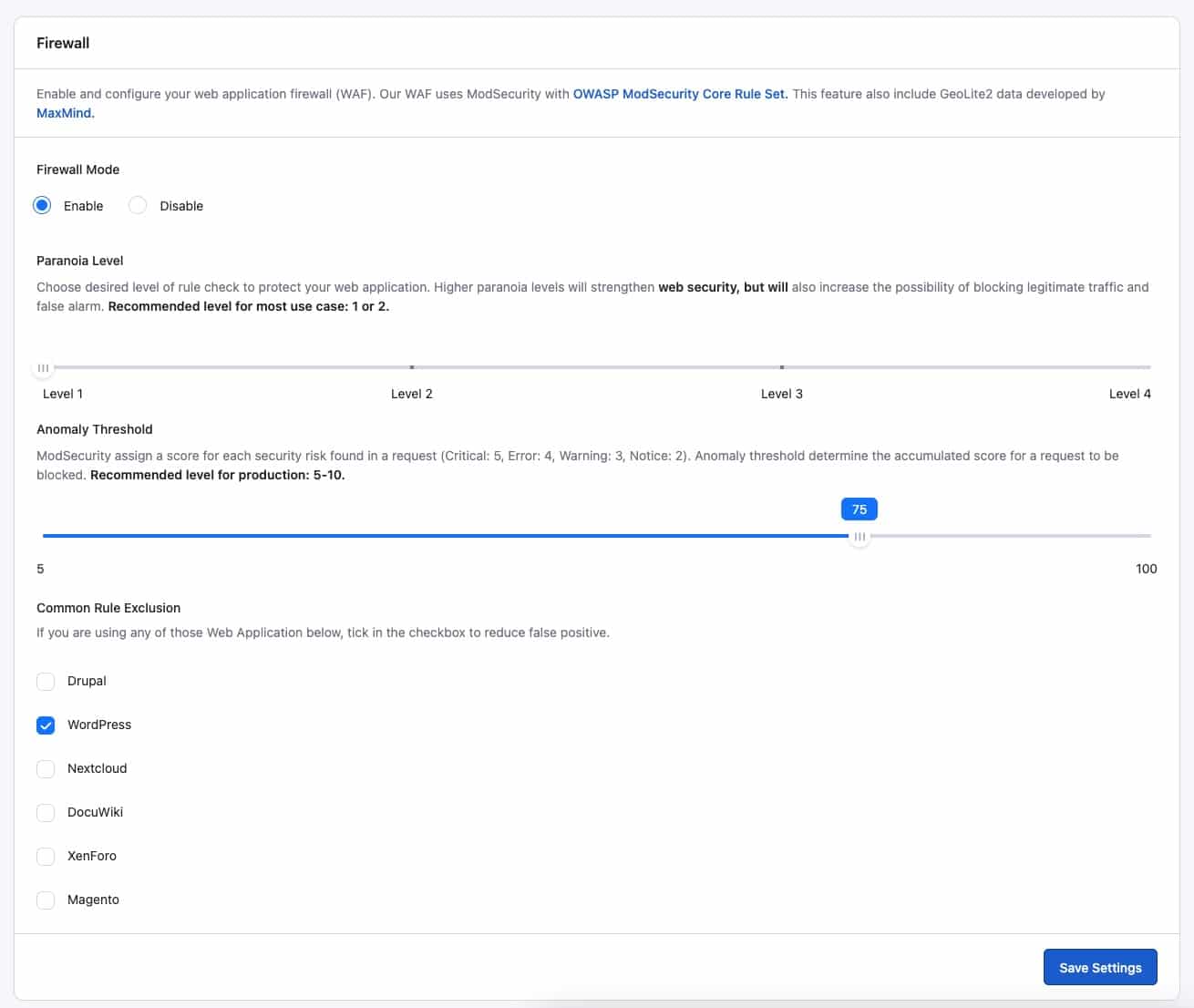

Este sistema permite minimizar falsos positivos y adaptar la seguridad según el nivel de riesgo del sitio web. Los administradores pueden seleccionar entre cuatro niveles de paranoia:

🔹 Nivel 1 (PL1): Predeterminado, ideal para principiantes y sitios web generales.

🔹 Nivel 2 (PL2): Mayor control de inyecciones SQL y XSS.

🔹 Nivel 3 (PL3): Detecta intentos avanzados de evasión y ataques poco comunes.

🔹 Nivel 4 (PL4): Restricciones extremas para entornos de máxima seguridad.

Para la mayoría de los casos, RunCloud recomienda mantener el nivel 1 o 2, asegurando un equilibrio entre seguridad y usabilidad.

Umbral de Anomalías: Control de seguridad basado en puntuación

Uno de los aspectos clave de ModSecurity es su sistema de detección de anomalías, que asigna una puntuación a cada solicitud en función del nivel de riesgo.

¿Cómo funciona la puntuación de seguridad?

Cada solicitud HTTP(s) que llega a una aplicación web se somete a una serie de pruebas de seguridad. En función de su peligrosidad, se asigna una puntuación según la siguiente escala:

- Notificación (Notice) – 2 puntos: Actividad sospechosa leve, pero sin impacto inmediato.

- Advertencia (Warning) – 3 puntos: Indicio de intento de ataque, pero sin ejecución confirmada.

- Error (Error) – 4 puntos: Solicitud con riesgo significativo, pero no bloqueante.

- Crítico (Critical) – 5 puntos: Actividad confirmada como maliciosa, debe bloquearse.

El umbral de anomalías (Anomaly Threshold) define el límite total de puntuación permitido antes de que una solicitud sea bloqueada.

Configuración recomendada del umbral de anomalías

🔸 Modo bajo riesgo (10-15 puntos): Adecuado para sitios con usuarios frecuentes y tráfico confiable.

🔸 Modo equilibrado (5-10 puntos): Nivel recomendado para entornos en producción con seguridad optimizada.

🔸 Modo estricto (1-5 puntos): Bloqueo agresivo, ideal para sitios con alta sensibilidad de datos.

Por ejemplo, si una solicitud acumula 3 advertencias (9 puntos) y un error (4 puntos), alcanzará un total de 13 puntos. Si el umbral está fijado en 10 puntos, la solicitud será bloqueada.

Este sistema permite ajustar la sensibilidad del firewall sin afectar el funcionamiento normal del sitio web.

Configuración avanzada y reglas personalizadas

RunCloud permite ajustar la configuración del firewall según las necesidades de cada aplicación:

- Exclusión de reglas para plataformas populares: Evita bloqueos innecesarios en WordPress, Drupal, Magento, Nextcloud y XenForo.

- Reglas personalizadas (solo plan Business): Permite bloquear tráfico específico según IP, país, cabecera HTTP o URI.

- Monitorización en tiempo real: Acceso a registros de errores y auditoría desde el panel de control sin necesidad de SSH.

Cómo activar el Firewall en RunCloud

La activación del WAF es rápida y sencilla:

1️⃣ Accede al panel de RunCloud y selecciona el servidor.

2️⃣ Ve a «Aplicaciones Web» y elige la aplicación a proteger.

3️⃣ Activa ModSecurity y OWASP CRS con un solo clic en el menú de «Firewall».

4️⃣ Ajusta el umbral de anomalías y paranoia según necesidad.

5️⃣ Guarda los cambios y la protección estará operativa inmediatamente.

Conclusión: Seguridad optimizada sin complejidad

RunCloud ha logrado simplificar la implementación de un firewall avanzado, integrando ModSecurity con OWASP CRS en una solución accesible para administradores de todos los niveles.

Con configuración flexible, reglas adaptables y monitoreo en tiempo real, la plataforma ofrece una protección robusta sin afectar el rendimiento del sitio web.

🚀 Puntos clave

✅ Bloqueo de amenazas como SQLi, XSS y ataques RFI/LFI

✅ Ajuste del nivel de paranoia y umbral de anomalías

✅ Reglas personalizadas para una protección avanzada

✅ Gestión desde un panel intuitivo sin necesidad de SSH

Con esta actualización, RunCloud refuerza su posición como una de las plataformas más seguras para la gestión de servidores en la nube.