La gestión de contenedores en RunCloud Docker se diferencia significativamente de la que ofrecen otros proveedores de la nube. En lugar de obligar a los usuarios a administrar manualmente sus propios contenedores, RunCloud gestiona estos procesos de forma automatizada, ofreciendo una experiencia optimizada y segura. Sin embargo, esta automatización no exime la necesidad de configurar adecuadamente las reglas de firewall, especialmente para proteger servicios esenciales como Redis y MySQL, cuyos puertos pueden estar abiertos por defecto.

A continuación, se explican las mejores prácticas para configurar un firewall en servidores con RunCloud Docker, asegurando la máxima seguridad sin comprometer el rendimiento de la infraestructura.

Configuración del firewall desde el panel de control de RunCloud

A diferencia de los servidores tradicionales que utilizan herramientas como firewalld, en los entornos basados en contenedores, RunCloud obtiene las configuraciones de firewall directamente del proveedor de la nube. Esto significa que la forma en que se implementan las reglas de firewall puede depender de las configuraciones predeterminadas del proveedor.

Uno de los aspectos clave en esta configuración es el uso de bloques CIDR (Classless Inter-Domain Routing). Un CIDR permite definir un rango de direcciones IP de manera más eficiente, facilitando la segmentación de tráfico dentro de la red. No todos los proveedores exigen CIDR, pero si lo hacen, es común ver direcciones con el sufijo /0, indicando que el tráfico de cualquier IP está permitido.

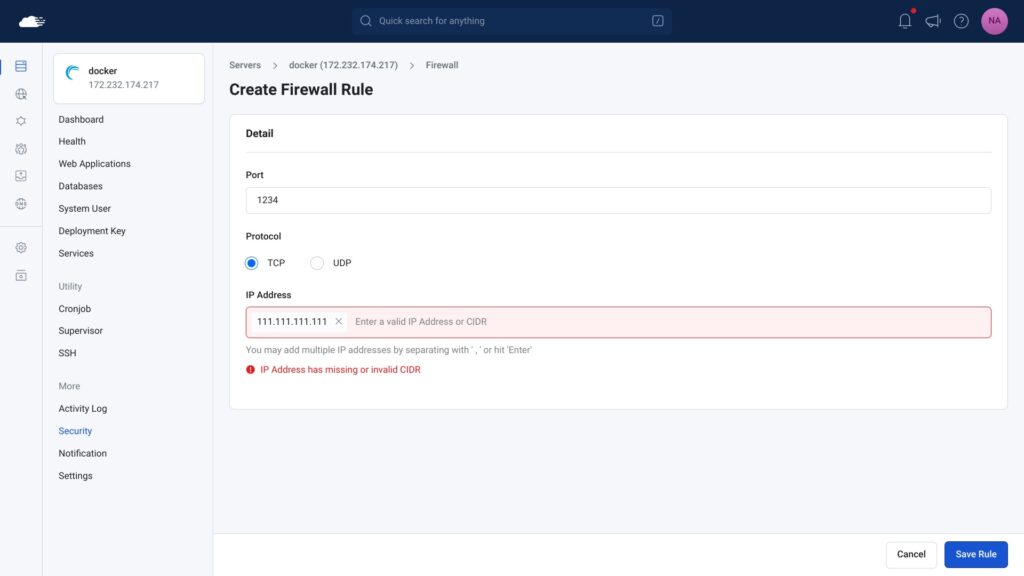

Para agregar una regla de firewall en RunCloud cuando se requiere un CIDR:

- Acceder al panel de RunCloud y dirigirse a la sección de firewall.

- Añadir una nueva regla, especificando la dirección IP en formato CIDR.

- Para direcciones individuales, agregar /32 al final (por ejemplo,

111.111.111.111/32). - Para rangos de direcciones, usar un sufijo diferente según lo recomendado por el proveedor de servicios.

- Guardar y aplicar los cambios.

Si se introduce una dirección IP sin el formato CIDR, el sistema mostrará un mensaje de error, indicando que la configuración no es válida.

Creación de reglas de firewall

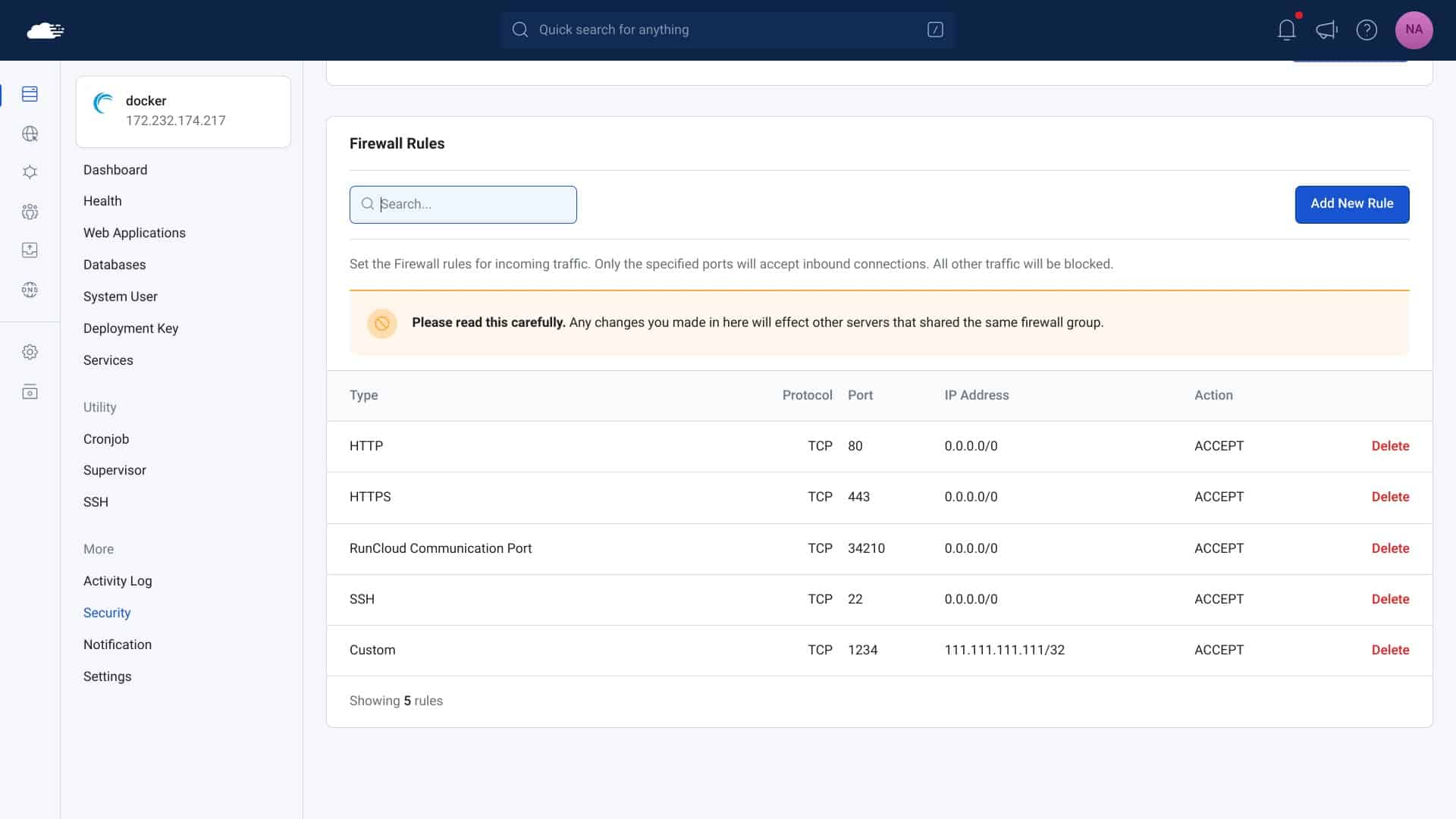

Las reglas de firewall permiten restringir o permitir tráfico entrante y saliente en el servidor. Para configurarlas correctamente en RunCloud Docker, se deben definir con precisión los puertos que estarán abiertos y aquellos que deben permanecer cerrados.

Reglas recomendadas para máxima seguridad

- Permitir tráfico en los puertos esenciales:

- HTTP (80) y HTTPS (443) para tráfico web.

- Puerto 34210, necesario para la comunicación entre el servidor y RunCloud.

- Bloquear acceso a MySQL (3306) y Redis, evitando que sean accesibles desde internet.

- Permitir solo direcciones IP específicas si es necesario acceso remoto a bases de datos o servicios sensibles.

Para asegurar que los cambios han sido aplicados correctamente, se recomienda utilizar herramientas de escaneo de puertos como WhatIsMyIP o iplocation.

Configuración del firewall desde el proveedor de la nube

En algunos casos, la configuración de firewall en el panel de RunCloud puede no ser compatible con ciertos proveedores. En estos escenarios, es necesario configurar las reglas directamente desde el panel de administración del proveedor de la nube, como Hetzner, AWS o Google Cloud.

Pasos para configurar un firewall en Hetzner Cloud:

- Ingresar a la consola de Hetzner Cloud y seleccionar el servidor.

- Acceder a la sección de firewall y hacer clic en «Crear nuevo firewall».

- Configurar las reglas:

- Reglas de entrada (Inbound):

- Agregar puertos 80, 443 y 34210 para permitir tráfico web y RunCloud.

- Bloquear cualquier otro puerto que no sea esencial.

- Reglas de salida (Outbound):

- Permitir solo conexiones necesarias para el funcionamiento del servidor.

- Reglas de entrada (Inbound):

- Asignar el firewall al servidor y aplicar los cambios.

- Verificar los puertos con herramientas de escaneo para confirmar que solo los esenciales están abiertos.

Verificación y mantenimiento del firewall

Una vez configurado el firewall, es crucial realizar verificaciones periódicas para asegurarse de que no haya cambios inesperados que comprometan la seguridad. Para esto, se recomienda:

- Escanear puertos regularmente con herramientas en línea.

- Revisar logs de tráfico para detectar intentos de acceso no autorizados.

- Actualizar reglas de firewall cuando sea necesario, especialmente si se agregan nuevos servicios.

- Monitorear actividad sospechosa en los registros del servidor y actuar de inmediato ante posibles amenazas.

Conclusión

La correcta configuración del firewall en RunCloud Docker es fundamental para garantizar la seguridad de los servidores en la nube. A través del panel de RunCloud o del panel del proveedor de la nube, se pueden establecer reglas que permitan solo el tráfico necesario, minimizando riesgos de ataques y accesos no autorizados.

Implementar estas prácticas fortalece la protección de los servidores sin afectar el rendimiento, asegurando que las aplicaciones y servicios alojados en RunCloud operen de manera segura y eficiente.