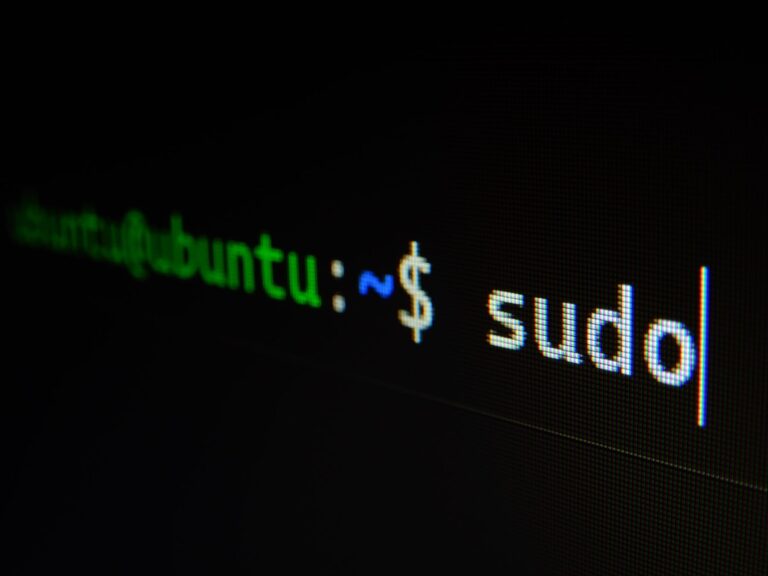

Cómo ocultar comandos y conexiones en Bash: Herramientas avanzadas para proteger la actividad del sistema

En el ámbito de la administración de sistemas y la seguridad informática, una de las preocupaciones más recurrentes es la capacidad de ocultar actividad en sistemas basados en Linux. Esto puede ser útil para fines legítimos de seguridad, como evitar que ciertos procesos sean detectados en auditorías o proteger conexiones sensibles. A continuación, se presenta una serie de técnicas avanzadas