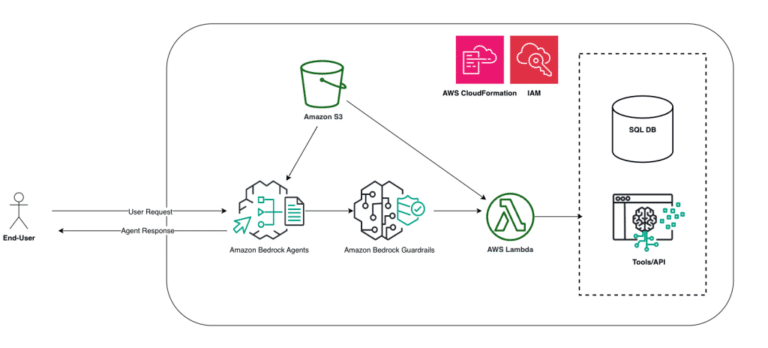

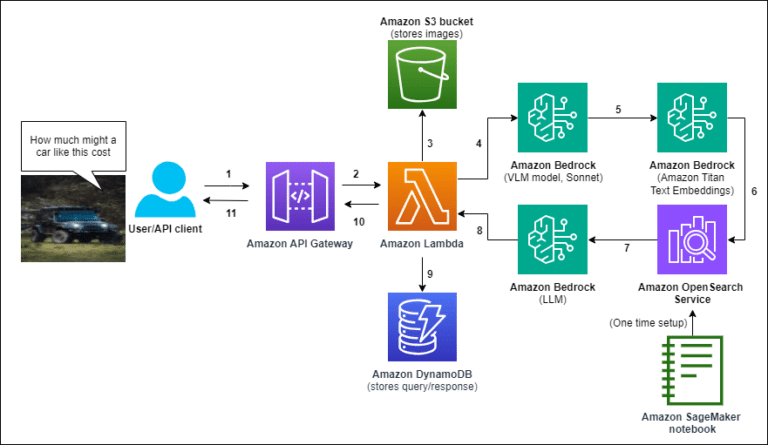

Crear un Chatbot Multimodal Personalizado para tu Conjunto de Datos Único con Amazon Bedrock FMs

En los últimos meses, el uso de modelos de lenguaje de gran escala ha experimentado un notable auge en el ámbito empresarial, gracias a su capacidad para mejorar la atención al cliente y optimizar el rendimiento de los equipos internos. Muchas organizaciones han comenzado a utilizar asistentes virtuales basados en la generación aumentada por recuperación, que aprovechan el poder de