Tres Formas de Ejecución Remota de Código en la Interfaz de Kafka

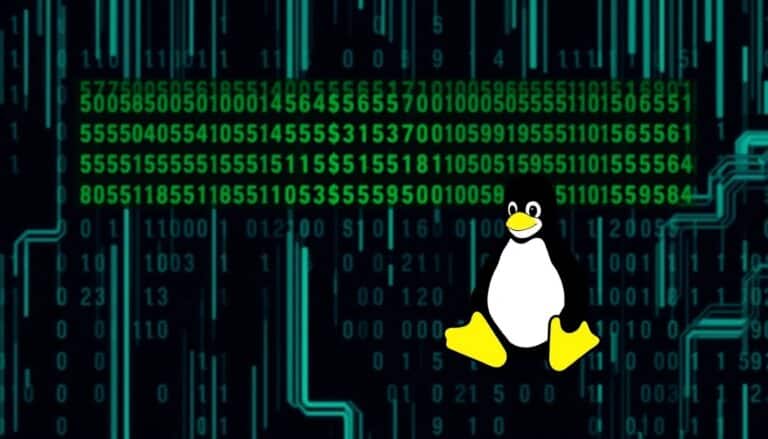

La preocupación por la seguridad en el ámbito del software continúa en aumento con cada nuevo hallazgo. Esta vez, el foco de atención se centra en Kafka UI, una aplicación web de código abierto empleada para gestionar y monitorear clústeres de Apache Kafka, que ha revelado varias vulnerabilidades de seguridad capaces de comprometer los sistemas donde se implementa. Kafka UI