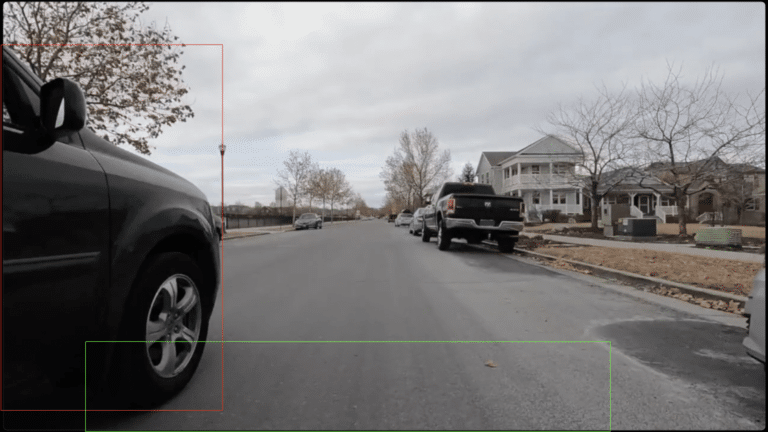

Mejorando la seguridad en bicicletas con Amazon Rekognition

El ciclismo continúa siendo una actividad predilecta para muchos que buscan ejercicio, recreación y contacto con la naturaleza. Sin embargo, la interacción entre ciclistas y vehículos en las carreteras ha suscitado preocupaciones de seguridad, especialmente en Estados Unidos, donde anualmente alrededor de 883 ciclistas pierden la vida en accidentes de tráfico y se reportan unas 45,000 lesiones en incidentes sin